„Microsoft Defender“ debesies saugos būsenos valdymas

Pirmiausia sutelkite dėmesį į svarbiausią riziką kelių debesų aplinkose naudodami kontekstinį debesies saugos būsenos valdymą (CSPM).

Naujos galimybės, skirtos dirbtinio intelekto erai

Drąsiai kurkite naujoves su integruotu saugumu programos gyvavimo metu. Apsaugokite dirbtinį intelektą, duomenis ir skaičiavimų darbo krūvius savo daugialypės debesijos aplinkoje, naudodami naujas, išsamias vietinių debesų programų apsaugos platformos (CNAPP) galimybes.

Sumažinkite svarbiausią riziką naudodami kontekstinį CSPM

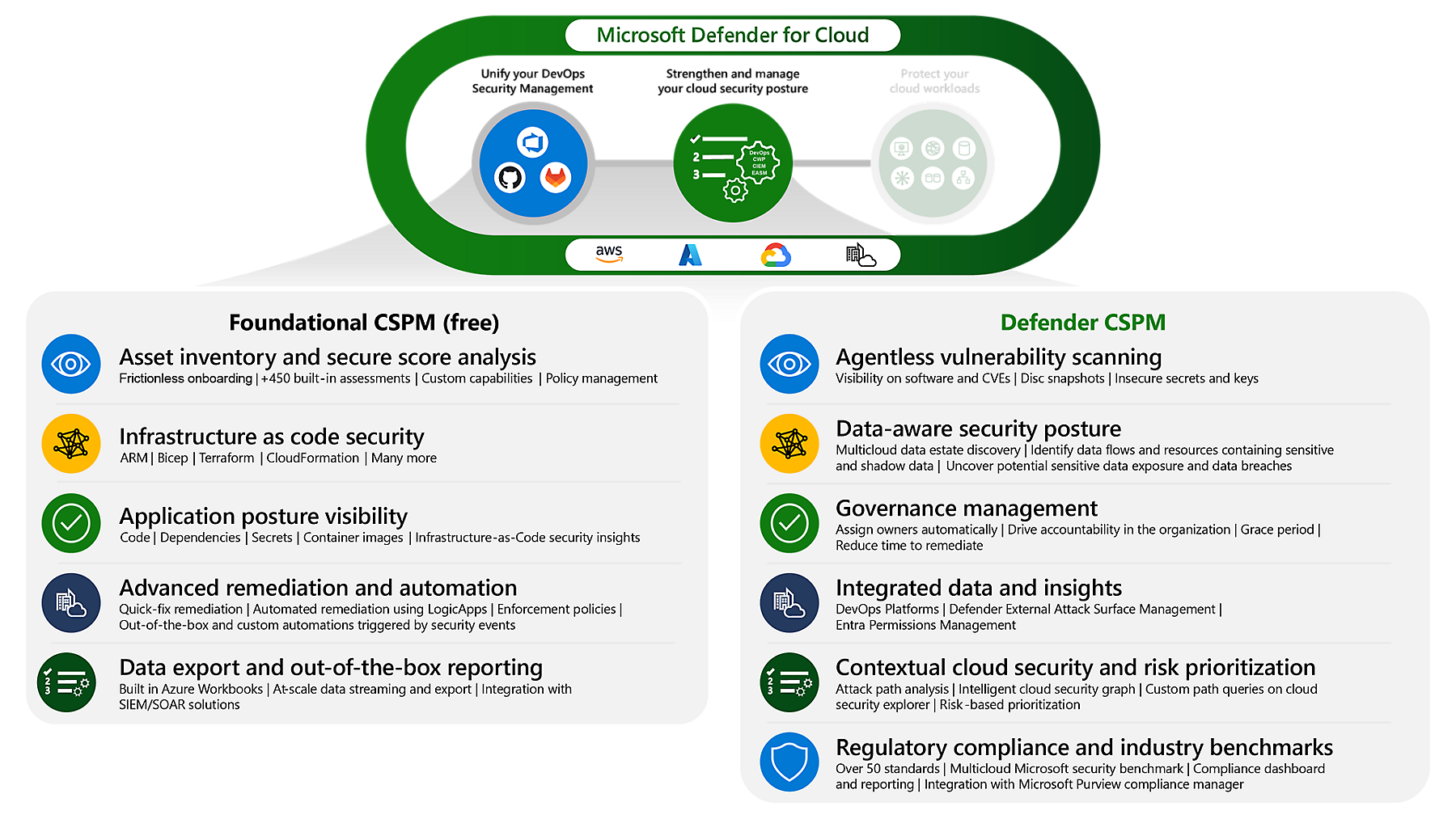

Gaukite visišką matomumą, kontekstines įžvalgas ir įtaisytąsias darbo eigas, kad pašalintumėte svarbiausią riziką debesyse naudodami „Defender CSPM“.

Stebėkite savo kelių debesų saugos būseną

Gaukite nuolatinį „DevOps“ srautų, „Microsoft Azure“, „Amazon Web Services“, „Google Cloud Platform“ ir vietinių išteklių saugos įvertinimą.

Nustatykite rizikos prioritetus naudodami kontekstines įžvalgas

Identifikuokite savo svarbiausią riziką naudodami įžvalgas iš saugos operacijų centro (SOC), „DevOps“, API, „Microsoft Defender“ išorinių atakų pažeidžiamų sričių valdymo ir „Microsoft Purview“ – ir visa tai viename rodinyje.

Gaukite agentais pagrįstą ir agentų nenaudojantį pažeidžiamumo nuskaitymą

Gaukite nuolatinį stebėjimą realiuoju laiku naudodami pažeidžiamumų be agentų nuskaitymą ir gaukite gilesnį matomumą iš įtaisytųjų agentų.

Palaikykite atitiktį naudodami kelių debesų paslaugos etalonus

Sekite geriausiomis kelių debesų paslaugos saugos atitikties praktikomis pasitelkę valdymo priemones, susietas su pagrindiniais reguliavimo pramonės etalonais, pvz., „Center for Internet Security“, „Payment Card Industry“ ir Nacionaliniu standartų ir technologijų institutu, centrinėje ataskaitų srityje.

Sumažinkite riziką žinodami kontekstą

Puikiai matykite savo saugos bei atitikties būseną ir supraskite svarbiausią riziką naudodami „Defender“ debesies saugos būsenos valdymą.

Svarbiausios galimybės

Sumažinkite riziką naudodami „Defender“ debesies saugos būsenos valdymą.

Išmatuokite savo saugos būseną naudodami „Microsoft“ saugos įvertinimą

Gaukite išsamų ir nuolatinį debesies išteklių, veikiančių „DevOps“ srautuose, „Azure“, „Amazon Web Service“ ir „Google Cloud Platform“, saugos įvertinimą.

Gaukite matomumą ir kontekstinių įžvalgų

Gaukite sujungtų įžvalgų, kurias sugeneravo debesies saugos grafas, apimantis skirtingus darbo krūvius, pvz., „DevOps“, duomenų konfidencialumo lygį, API, „Microsoft Defender“ išorinės atakos pažeidžiamos srities valdymą ir tapatybę.

Sumažinkite riziką naudodami aktyvią kibernetinės atakos kelio analizę

Naudokite grafu pagrįstą kibernetinės atakos kelio analizę, kad galėtumėte ištirti rizikos ir pažeidžiamos srities kontekstinius kibernetinių grėsmių duomenis ir būtų lengviau nustatyti taisymo prioritetus bei sutaupyti rizikos mažinimo laiko.

Valdykite saugos strategijas ir supaprastinkite atitiktį

Centralizuotai valdykite savo debesies darbo krūvių ir API saugos strategijas ir vadovaukitės geriausios praktikos pavyzdžiais su etalonais, taikomais kelių debesų saugos reikalavimų atitikčiai užtikrinti.

Įdiekite saugos valdymą

Apibrėžkite ir valdykite saugos valdymo taisykles dideliu mastu. Priskirkite ir stebėkite atsakomybę naudodami centrinį rodinį, kad pagerintumėte organizacijos efektyvumą.

Pagerinkite savo duomenų saugą

Gaukite kontekstinių įžvalgų apie slaptų duomenų atskleidimą valdant būseną. Sumažinkite bendrą slaptų duomenų atskleidimą identifikuodami silpnąsias vietas.

Kodo saugos infrastruktūra

Įgalinkite infrastruktūros, kaip kodo, šablonų ir konteinerių vaizdų saugą, kad sumažintumėte tikimybę, jog netinkamai konfigūruotas debesis pasieks gamybos aplinkas.

Taisymas nuo kodo iki debesies

Naudokite „nuo kodo iki debesies“ kontekstą, kad galėtumėte nustatyti kritinių saugos pataisų prioritetus. Priskirkite nuosavybę suaktyvindami pasirinktines darbo eigas, kurios yra tiesiogiai įtraukiamos į kūrėjo įrankius.

?resMode=sharp2&op_usm=1.5,0.65,15,0&wid=800&qlt=75&fmt=png-alpha&fit=constrain)

Debesies saugos būsenos valdymo tendencijos sektoriuje

Sužinokite, kaip gauti didesnį matomumą ir sustiprinti savo debesies saugos būseną įvairiuose debesų ir kūrimo srautuose.

Sektoriaus tyrimai ir pripažinimas

„Microsoft“ sauga yra pripažinta sektoriaus lyderė.

Sektoriuje pirmaujantis debesies saugos būsenos valdymas

„Microsoft Defender“ CSPM yra 2023 m. „KuppingerCole Leadership Compass“ CSPM lyderis.3

„Microsoft Defender for Cloud“ „The Total Economic Impact™“

Pagal „Microsoft“ užsakytą tyrimą, „Defender for Cloud“ suteikia 99 procentų investicijų grąžą per trejus metus ir atsiperka mažiau nei per šešis mėnesius.4

Žiūrėkite mūsų klientų atsiliepimus

Susiję produktai

Naudokite geriausius savo klasėje „Microsoft“ saugos produktus, kad išvengtumėte kibernetinių atakų savo organizacijoje ir jas aptiktumėte.

„Defender for Cloud“

Apsaugokite kelių debesų ir hibridines aplinkas naudodami visapusę saugą per visą gyvavimo ciklą nuo kūrimo iki vykdymo.

„Defender“ išorinių atakų pažeidžiamų sričių valdymas

Matykite savo verslą taip, kaip jį mato kibernetinis įsilaužėlis.

Dokumentacija ir mokymas

Gaukite naujausią informaciją

Gaukite produktų naujienų, konfigūravimo rekomendacijų, produktų mokymo priemonių ir patarimų.

„Defender for Cloud“ pagrindiniai scenarijai

Susipažinkite su debesies saugos būsenos valdymo, debesies darbo krūvių apsaugos ir kūrimo saugos operacijų scenarijais.

Debesies saugos būsenos valdymo koncepcijos

Supraskite saugos strategijas, iniciatyvas ir rekomendacijas „Defender for Cloud“.

2024 m. kelių debesų saugos būsenos ataskaita

Sužinokite strategijas, kaip apsaugoti savo organizaciją nuo naujausių kelių debesų saugos grėsmių.

Apsaugokite viską

Padarykite savo ateitį saugesnę. Susipažinkite su savo saugos parinktimis šiandien.

- [1] „Forrester“, „Forrester New Wave“, „Forrester Wave“ ir „Total Economic Impact“ yra „Forrester Research, Inc.“ prekių ženklai.

- [2] „The Forrester Wave™“: „Infrastructure-As-A-Service Platform Native Security“, 2023 m. 2 ketv. Andras Cser, Merritt Maxim, Caroline Provost, Christine Turley, 2023 m. balandžio 25 d.

- [3] „KuppingerCole Analysts AG Leadership Compass“, „Cloud Security Posture Management“, Mike Small, 2023 m. liepos 27 d.

- [4] „Microsoft Defender for Cloud“ „The Total Economic Impact™“ – 2024 m. rugpjūčio mėn. užsakytas tyrimas, kurį atliko „Forrester Consulting“.

Stebėkite „Microsoft“ saugą